Protocole RTP : comment un dépassement de tampon aurait pu permettre une prise de contrôle de votre téléphone ! – Sophos News

Débordement De La Mémoire Tampon, Exploiter, Débordement Dentier PNG - Débordement De La Mémoire Tampon, Exploiter, Débordement Dentier transparentes | PNG gratuit

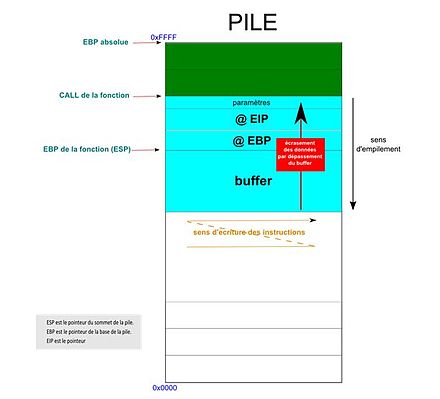

![Attaques par débordement de tampon [Tutoriel] | Ping Identity Attaques par débordement de tampon [Tutoriel] | Ping Identity](https://www.pingidentity.com/content/dam/picr/og/assets/misc/cf/fr/buffer-overflow-attacks-FR-OG.png)